搜索到

156

篇与

罗小黑

的结果

-

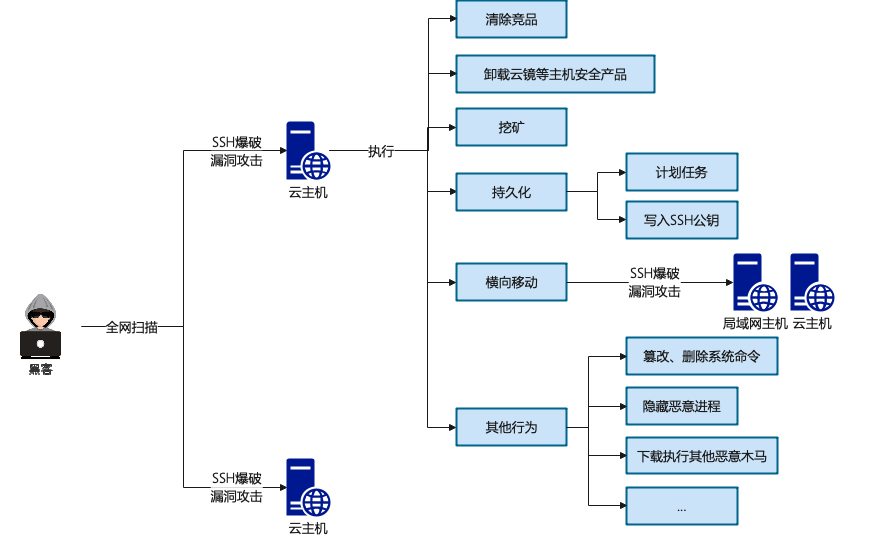

挖矿木马自助清理手册 什么是挖矿木马挖矿木马会占用CPU进行超频运算,从而占用主机大量的CPU资源,严重影响服务器上的其他应用的正常运行。黑客为了得到更多的算力资源,一般都会对全网进行无差别扫描,同时利用SSH爆破和漏洞利用等手段攻击主机。部分挖矿木马还具备蠕虫化的特点,在主机被成功入侵之后,挖矿木马还会向内网渗透,并在被入侵的服务器上持久化驻留以获取最大收益。整体的攻击流程大致如下图所示:二. 挖矿木马中招特征挖矿木马会在用户不知情的情况下利用主机的算力进行挖矿,最明显的特征就是主机的CPU被大量消耗,查看云主机CPU占用率的方法有两种:控制台实例监控主机执行TOP命令如下图所示,通过执行top命令,即可在返回结果中看到当时系统的CPU占用率。top -c如果您的主机CPU占用率居高不下,那么主机很有可能已经被植入了挖矿木马,会影响服务器上的其他应用的正常运行,需要立刻上机排查。三. 清理挖矿木马及时隔离主机部分带有蠕虫功能的挖矿木马在取得主机的控制权后,会继续对公网的其他主机,或者以当前主机作为跳板机对同一局域网内的其他主机进行横向渗透,所以在发现主机被植入挖矿木马后,在不影响业务正常运行的前提下,应该及时隔离受感染的主机,然后进行下一步分析和清除工作。腾讯云主机可以通过设置安全组隔离主机,具体参考如下链接:https://cloud.tencent.com/document/product/215/20089阻断异常网络通信挖矿木马不仅会连接矿池,还有可能会连接黑客的C2服务器,接收并执行C2指令、投递其他恶意木马,所以需要及时进行网络阻断。(1)检查主机防火墙当前生效的iptables规则中是否存在业务范围之外的可疑地址和端口,它们可能是挖矿木马的矿池或C2地址iptables -L -n(2)从iptables规则中清除可疑地址和端口vi /etc/sysconfig/iptables(3)阻断挖矿木马的网络通信iptables -A INPUT -s 可疑地址 -j DROP iptables -A OUTPUT -d 可疑地址 -j DROP清除计划任务大部分挖矿木马会通过在受感染主机中写入计划任务实现持久化,如果仅仅只是清除挖矿进程,无法将其根除,到了预设的时间点,系统会通过计划任务从黑客的C2服务器重新下载并执行挖矿木马。挖矿木马常见的计划任务通常是下载并执行sh脚本,如下图所示:可以通过执行如下命令查看是否存在可疑定时任务,若有,则先保存相关记录用于后续分析,再进行删除:查看系统当前用户的计划任务:crontab -l查看系统特定用户的计划任务:crontab -u username -l查看其他计划任务文件:cat /etc/crontab cat /var/spool/cron cat /etc/anacrontab cat /etc/cron.d/ cat /etc/cron.daily/ cat /etc/cron.hourly/ cat /etc/cron.weekly/ cat /etc/cron.monthly/ cat /var/spool/cron/清除启动项除了计划任务,挖矿木马通过添加启动项同样能实现持久化。可以使用如下命令查看开机启动项中是否有异常的启动服务。CentOS7以下版本:chkconfig –listCentOS7及以上版本:systemctl list-unit-files如果发现有恶意启动项,可以通过如下命令进行关闭:CentOS7以下版本:chkconfig 服务名 offCentOS7及以上版本:systemctl disable 服务名另外,还需要仔细排查以下目录及文件,及时删除可疑的启动项:/usr/lib/systemd/system /usr/lib/systemd/system/multi-user.target.wants /etc/rc.local /etc/inittab /etc/rc0.d/ /etc/rc1.d/ /etc/rc2.d/ /etc/rc3.d/ /etc/rc4.d/ /etc/rc5.d/ /etc/rc6.d/ /etc/rc.d/排查的时候,可以按照文件修改时间来排序,重点排查近期被创建服务项。如下图所示,系统近期被创建了一个名为bot.service的服务,该服务在系统启动时会启动/etc/kinsing这个木马文件,需要关闭bot服务,并删除/etc/kinsing文件。清除预加载so通过配置/etc/ld.so.preload,可以自定义程序运行前优先加载的动态链接库,部分木马通过修改该文件,添加恶意so文件,从而实现挖矿进程的隐藏等恶意功能。检查/etc/ld.so.preload(该文件默认为空),清除异常的动态链接库。可以执行> /etc/ld.so.preload命令进行清除。清除SSH公钥挖矿木马通常还会在~/.ssh/authoruzed_keys文件中写入黑客的SSH公钥,这样子就算用户将挖矿木马清除得一干二净,黑客还是可以免密登陆该主机,这也是常见的保持服务器控制权的手段。排查~/.ssh/authorized_keys文件,如果发现可疑的SSH公钥,直接删除。清除挖矿木马(1)清除挖矿进程挖矿木马最大的特点就是会在用户不知情的情况下,利用主机的算力进行挖矿,从而消耗主机大量的CPU资源,所以,通过执行如下命令排查系统中占用大量CPU资源的进程。top -c ps -ef确认相关进程为挖矿进程后,按照如下步骤将其清除:获取并记录挖矿进程的文件路径:ls -l /proc/$PID/exe杀死挖矿进程:kill -9 $PID删除挖矿进程对应的文件(2)清除其它相关恶意进程恶意进程与外部的C2服务器进行通信时,往往会开启端口进行监听。执行如下命令,查看服务器是否有未被授权的端口被监听。netstat -antp若有未授权进程,按照如下步骤将其清除:获取并记录未授权进程的文件路径:ls -l /proc/$PID/exe杀死未授权进程:kill -9 $PID删除未授权进程对应的文件还可以通过如下命令排查近期新增的文件,清除相关木马 find /etc -ctime -2 (这里指定目录为/etc,获取近2天内的新增文件) lsof -c kinsing (这里要查看文件名为kinsing的相关进程信息)风险排查、安全加固对系统进行风险排查和安全加固,避免挖矿木马卷土重来,详情可参考如下链接:https://cloud.tencent.com/document/product/296/9604四. 常见问题明明刚刚清理了挖矿木马,没过多久就又卷土重来?很多用户会反馈挖矿木马老是清理不干净,明明已经Kill了进程,删除了木马文件,没过多久,CPU占用率又上来了。究其根本,还是因为清除得不够彻底。大部分用户都只是Kill掉挖矿进程和对应文件,却没有清理计划任务和守护进程。一般建议先清除计划任务、启动项、守护进程,再清除挖矿进程和其他恶意进程。如何判定可疑进程是否为恶意进程?如下图所示,未知进程kinsing监听本地31458端口,非常可疑,可通过如下方法判定:(1)执行ls -al /proc/$PID/exe确认可疑进程对应的文件;(2)若文件未被删除,则直接上传文件到Virustotal进行检测,或者计算出文件对应的md5,使用md5去Virustotal进行查询;若文件已被删除,可执行cat /proc/$PID/exe > /tmp/t.bin将进程dump到特定目录,再上传文件到Virustotal或者计算dump文件对应的md5到Virustotal进行查询。如果有多款杀毒引擎同时检出,那基本可以判定该进程为恶意进程。Virustotal地址:https://www.virustotal.com/gui/s为什么系统CPU占用率接近100%,却看不到是哪个进程导致的?如下图所示,系统CPU占用率接近100%,却看不到是哪个进程导致的,这种情况一般是因为系统命令被木马篡改了,从而隐藏了木马进程的踪迹,让用户无法进行溯源分析。命令篡改有多种方式,分别如下:(1)top源文件被篡改,恶意进程信息被过滤后返回通过执行如下命令即可复原:rm -rf /usr/bin/top && mv /usr/bin/top.original /usr/bin/top【相关文章】https://blog.csdn.net/chenmozhe22/article/details/112578057(2)篡改预加载so文件,ls、top、ps等命令已经被木马的动态链接库劫持,无法获得木马进程相关的信息通过执行如下命令即可复原:> /etc/ld.so.preload && rm -rf 恶意so文件路径复制 【相关文章】https://cloud.tencent.com/developer/article/1744547(3)通过其他未知手段篡改系统命令可分别尝试如下两种方案解决:i.从其他相同版本系统中拷贝命令源文件到当前系统中进行覆盖;可使用uname -a命令查看当前系统版本;ii.或者安装busybox来对系统进行排查。busybox是一个集成了300多个最常用Linux命令和工具的软件,可以使用busybox替代系统命令对系统进行排查; yum -y install wget make gcc perl glibc-static ncurses-devel libgcrypt-devel wget http://busybox.net/downloads/busybox-1.33.0.tar.bz2 tar -jxvf busybox-1.33.0.tar.bz2 cd busybox-1.33.0 && make && make install【相关文章】https://www.cnblogs.com/angryprogrammer/p/13456681.html

挖矿木马自助清理手册 什么是挖矿木马挖矿木马会占用CPU进行超频运算,从而占用主机大量的CPU资源,严重影响服务器上的其他应用的正常运行。黑客为了得到更多的算力资源,一般都会对全网进行无差别扫描,同时利用SSH爆破和漏洞利用等手段攻击主机。部分挖矿木马还具备蠕虫化的特点,在主机被成功入侵之后,挖矿木马还会向内网渗透,并在被入侵的服务器上持久化驻留以获取最大收益。整体的攻击流程大致如下图所示:二. 挖矿木马中招特征挖矿木马会在用户不知情的情况下利用主机的算力进行挖矿,最明显的特征就是主机的CPU被大量消耗,查看云主机CPU占用率的方法有两种:控制台实例监控主机执行TOP命令如下图所示,通过执行top命令,即可在返回结果中看到当时系统的CPU占用率。top -c如果您的主机CPU占用率居高不下,那么主机很有可能已经被植入了挖矿木马,会影响服务器上的其他应用的正常运行,需要立刻上机排查。三. 清理挖矿木马及时隔离主机部分带有蠕虫功能的挖矿木马在取得主机的控制权后,会继续对公网的其他主机,或者以当前主机作为跳板机对同一局域网内的其他主机进行横向渗透,所以在发现主机被植入挖矿木马后,在不影响业务正常运行的前提下,应该及时隔离受感染的主机,然后进行下一步分析和清除工作。腾讯云主机可以通过设置安全组隔离主机,具体参考如下链接:https://cloud.tencent.com/document/product/215/20089阻断异常网络通信挖矿木马不仅会连接矿池,还有可能会连接黑客的C2服务器,接收并执行C2指令、投递其他恶意木马,所以需要及时进行网络阻断。(1)检查主机防火墙当前生效的iptables规则中是否存在业务范围之外的可疑地址和端口,它们可能是挖矿木马的矿池或C2地址iptables -L -n(2)从iptables规则中清除可疑地址和端口vi /etc/sysconfig/iptables(3)阻断挖矿木马的网络通信iptables -A INPUT -s 可疑地址 -j DROP iptables -A OUTPUT -d 可疑地址 -j DROP清除计划任务大部分挖矿木马会通过在受感染主机中写入计划任务实现持久化,如果仅仅只是清除挖矿进程,无法将其根除,到了预设的时间点,系统会通过计划任务从黑客的C2服务器重新下载并执行挖矿木马。挖矿木马常见的计划任务通常是下载并执行sh脚本,如下图所示:可以通过执行如下命令查看是否存在可疑定时任务,若有,则先保存相关记录用于后续分析,再进行删除:查看系统当前用户的计划任务:crontab -l查看系统特定用户的计划任务:crontab -u username -l查看其他计划任务文件:cat /etc/crontab cat /var/spool/cron cat /etc/anacrontab cat /etc/cron.d/ cat /etc/cron.daily/ cat /etc/cron.hourly/ cat /etc/cron.weekly/ cat /etc/cron.monthly/ cat /var/spool/cron/清除启动项除了计划任务,挖矿木马通过添加启动项同样能实现持久化。可以使用如下命令查看开机启动项中是否有异常的启动服务。CentOS7以下版本:chkconfig –listCentOS7及以上版本:systemctl list-unit-files如果发现有恶意启动项,可以通过如下命令进行关闭:CentOS7以下版本:chkconfig 服务名 offCentOS7及以上版本:systemctl disable 服务名另外,还需要仔细排查以下目录及文件,及时删除可疑的启动项:/usr/lib/systemd/system /usr/lib/systemd/system/multi-user.target.wants /etc/rc.local /etc/inittab /etc/rc0.d/ /etc/rc1.d/ /etc/rc2.d/ /etc/rc3.d/ /etc/rc4.d/ /etc/rc5.d/ /etc/rc6.d/ /etc/rc.d/排查的时候,可以按照文件修改时间来排序,重点排查近期被创建服务项。如下图所示,系统近期被创建了一个名为bot.service的服务,该服务在系统启动时会启动/etc/kinsing这个木马文件,需要关闭bot服务,并删除/etc/kinsing文件。清除预加载so通过配置/etc/ld.so.preload,可以自定义程序运行前优先加载的动态链接库,部分木马通过修改该文件,添加恶意so文件,从而实现挖矿进程的隐藏等恶意功能。检查/etc/ld.so.preload(该文件默认为空),清除异常的动态链接库。可以执行> /etc/ld.so.preload命令进行清除。清除SSH公钥挖矿木马通常还会在~/.ssh/authoruzed_keys文件中写入黑客的SSH公钥,这样子就算用户将挖矿木马清除得一干二净,黑客还是可以免密登陆该主机,这也是常见的保持服务器控制权的手段。排查~/.ssh/authorized_keys文件,如果发现可疑的SSH公钥,直接删除。清除挖矿木马(1)清除挖矿进程挖矿木马最大的特点就是会在用户不知情的情况下,利用主机的算力进行挖矿,从而消耗主机大量的CPU资源,所以,通过执行如下命令排查系统中占用大量CPU资源的进程。top -c ps -ef确认相关进程为挖矿进程后,按照如下步骤将其清除:获取并记录挖矿进程的文件路径:ls -l /proc/$PID/exe杀死挖矿进程:kill -9 $PID删除挖矿进程对应的文件(2)清除其它相关恶意进程恶意进程与外部的C2服务器进行通信时,往往会开启端口进行监听。执行如下命令,查看服务器是否有未被授权的端口被监听。netstat -antp若有未授权进程,按照如下步骤将其清除:获取并记录未授权进程的文件路径:ls -l /proc/$PID/exe杀死未授权进程:kill -9 $PID删除未授权进程对应的文件还可以通过如下命令排查近期新增的文件,清除相关木马 find /etc -ctime -2 (这里指定目录为/etc,获取近2天内的新增文件) lsof -c kinsing (这里要查看文件名为kinsing的相关进程信息)风险排查、安全加固对系统进行风险排查和安全加固,避免挖矿木马卷土重来,详情可参考如下链接:https://cloud.tencent.com/document/product/296/9604四. 常见问题明明刚刚清理了挖矿木马,没过多久就又卷土重来?很多用户会反馈挖矿木马老是清理不干净,明明已经Kill了进程,删除了木马文件,没过多久,CPU占用率又上来了。究其根本,还是因为清除得不够彻底。大部分用户都只是Kill掉挖矿进程和对应文件,却没有清理计划任务和守护进程。一般建议先清除计划任务、启动项、守护进程,再清除挖矿进程和其他恶意进程。如何判定可疑进程是否为恶意进程?如下图所示,未知进程kinsing监听本地31458端口,非常可疑,可通过如下方法判定:(1)执行ls -al /proc/$PID/exe确认可疑进程对应的文件;(2)若文件未被删除,则直接上传文件到Virustotal进行检测,或者计算出文件对应的md5,使用md5去Virustotal进行查询;若文件已被删除,可执行cat /proc/$PID/exe > /tmp/t.bin将进程dump到特定目录,再上传文件到Virustotal或者计算dump文件对应的md5到Virustotal进行查询。如果有多款杀毒引擎同时检出,那基本可以判定该进程为恶意进程。Virustotal地址:https://www.virustotal.com/gui/s为什么系统CPU占用率接近100%,却看不到是哪个进程导致的?如下图所示,系统CPU占用率接近100%,却看不到是哪个进程导致的,这种情况一般是因为系统命令被木马篡改了,从而隐藏了木马进程的踪迹,让用户无法进行溯源分析。命令篡改有多种方式,分别如下:(1)top源文件被篡改,恶意进程信息被过滤后返回通过执行如下命令即可复原:rm -rf /usr/bin/top && mv /usr/bin/top.original /usr/bin/top【相关文章】https://blog.csdn.net/chenmozhe22/article/details/112578057(2)篡改预加载so文件,ls、top、ps等命令已经被木马的动态链接库劫持,无法获得木马进程相关的信息通过执行如下命令即可复原:> /etc/ld.so.preload && rm -rf 恶意so文件路径复制 【相关文章】https://cloud.tencent.com/developer/article/1744547(3)通过其他未知手段篡改系统命令可分别尝试如下两种方案解决:i.从其他相同版本系统中拷贝命令源文件到当前系统中进行覆盖;可使用uname -a命令查看当前系统版本;ii.或者安装busybox来对系统进行排查。busybox是一个集成了300多个最常用Linux命令和工具的软件,可以使用busybox替代系统命令对系统进行排查; yum -y install wget make gcc perl glibc-static ncurses-devel libgcrypt-devel wget http://busybox.net/downloads/busybox-1.33.0.tar.bz2 tar -jxvf busybox-1.33.0.tar.bz2 cd busybox-1.33.0 && make && make install【相关文章】https://www.cnblogs.com/angryprogrammer/p/13456681.html -

docker容器打包成镜像 先查看镜像docker images格式# docker commit [OPTIONS] CONTAINER(容器名称或者ID) [REPOSITORY[:TAG]] -a : 提交的镜像作者 -c : 使用Dockerfile指令来创建镜像 -m : 描述 -p : 在commit时,将容器暂停 docker commit -a xiaohei -m "容器名" 镜像名 镜像标签 docker commit -a xiaohei -m "ql" qinglong qinglong:2.12dokcer 重新命名标签docker tag 镜像名 用户名/镜像名 docker tag qinglong:2.12 moexiaohei/qinglong:2.12 docker save -o qinglong.tar qinglong:2.12

docker容器打包成镜像 先查看镜像docker images格式# docker commit [OPTIONS] CONTAINER(容器名称或者ID) [REPOSITORY[:TAG]] -a : 提交的镜像作者 -c : 使用Dockerfile指令来创建镜像 -m : 描述 -p : 在commit时,将容器暂停 docker commit -a xiaohei -m "容器名" 镜像名 镜像标签 docker commit -a xiaohei -m "ql" qinglong qinglong:2.12dokcer 重新命名标签docker tag 镜像名 用户名/镜像名 docker tag qinglong:2.12 moexiaohei/qinglong:2.12 docker save -o qinglong.tar qinglong:2.12 -

网易云音乐人认证申请教程 前言通过音乐人的任务获取云豆,可以兑换一年黑胶会员(这种白嫖的事怎么可能少的了我呢 ::(狗头) )步骤一打开网址,按照要求认证https://music.163.com/musician音乐人邀请码:p9k8961步骤二需要软件: 全民k歌,音乐剪辑大师(这些应用商店都有)步骤三在全民k歌,挑一首可以翻唱的歌,然后获取音乐连接,百度一下全民k歌解析,获取m4a格式的音乐,打开音乐剪辑大师把它转换成(MP3/WAV)格式。采集4410以上 比特率320 (这个软件可能会在导出的时候卡退,多试几次就好了)最后就根据页面填写信息然后提交就行了Q群: 318145274 tool.ucbk.cn免费提供网易云呆瓜1、签到领云贝2、自动完成云贝任务,并领取云贝3、 打卡升级4、自动打卡300首歌5、音乐人自动签到领取云豆(350云豆 兑换黑胶会员)6、自动领取VIP成长值7、音乐人自动完成任务,并领取云豆8、支持多账户

网易云音乐人认证申请教程 前言通过音乐人的任务获取云豆,可以兑换一年黑胶会员(这种白嫖的事怎么可能少的了我呢 ::(狗头) )步骤一打开网址,按照要求认证https://music.163.com/musician音乐人邀请码:p9k8961步骤二需要软件: 全民k歌,音乐剪辑大师(这些应用商店都有)步骤三在全民k歌,挑一首可以翻唱的歌,然后获取音乐连接,百度一下全民k歌解析,获取m4a格式的音乐,打开音乐剪辑大师把它转换成(MP3/WAV)格式。采集4410以上 比特率320 (这个软件可能会在导出的时候卡退,多试几次就好了)最后就根据页面填写信息然后提交就行了Q群: 318145274 tool.ucbk.cn免费提供网易云呆瓜1、签到领云贝2、自动完成云贝任务,并领取云贝3、 打卡升级4、自动打卡300首歌5、音乐人自动签到领取云豆(350云豆 兑换黑胶会员)6、自动领取VIP成长值7、音乐人自动完成任务,并领取云豆8、支持多账户 -

-

centos7 防火墙firewall命令 基本使用启动:systemctl start firewalld 关闭:systemctl stop firewalld 查看状态:systemctl status firewalld 开机禁用:systemctl disable firewalld 开机启用:systemctl enable firewalld配置firewalld-cmd查看版本:firewall-cmd --version 查看帮助:firewall-cmd --help 显示状态:firewall-cmd --state 查看所有打开的端口:firewall-cmd --zone=public --list-ports 更新防火墙规则:firewall-cmd --reload端口开放添加:firewall-cmd --zone=public --add-port=80/tcp --permanent 重新载入:firewall-cmd --reload 删除:firewall-cmd --zone= public --remove-port=80/tcp --permanent端口转发添加(例如3306 -> 3336):firewall-cmd --permanent --zone=public --add-forward-port=port=3336:proto=tcp:toport=3306:toaddr=删除:firewall-cmd --permanent --remove-forward-port=port=3306:proto=tcp:toport=3336:toaddr=查看转发的端口:firewall-cmd --list-forward-ports查看当前开了哪些端口其实一个服务对应一个端口,每个服务对应/usr/lib/firewalld/services下面一个xml文件。firewall-cmd --list-services查看还有哪些服务可以打开firewall-cmd --get-services查看所有打开的端口:firewall-cmd --zone=public --list-ports更新防火墙规则:firewall-cmd --reload添加多个端口firewall-cmd --permanent --zone=public --add-port=8080-8083/tcp删除某个端口firewall-cmd --permanent --zone=public --remove-port=81/tcp针对某个 IP开放端口firewall-cmd --permanent --add-rich-rule="rule family="ipv4" source address="192.168.142.166" port protocol="tcp" port="6379" accept" firewall-cmd --permanent --add-rich-rule="rule family="ipv4" source address="192.168.0.233" accept"删除某个IPfirewall-cmd --permanent --remove-rich-rule="rule family="ipv4" source address="192.168.1.51" accept"针对一个ip段访问firewall-cmd --permanent --add-rich-rule="rule family="ipv4" source address="192.168.0.0/16" accept" firewall-cmd --permanent --add-rich-rule="rule family="ipv4" source address="192.168.1.0/24" port protocol="tcp" port="9200" accept"添加操作后别忘了执行重载firewall-cmd --reload

centos7 防火墙firewall命令 基本使用启动:systemctl start firewalld 关闭:systemctl stop firewalld 查看状态:systemctl status firewalld 开机禁用:systemctl disable firewalld 开机启用:systemctl enable firewalld配置firewalld-cmd查看版本:firewall-cmd --version 查看帮助:firewall-cmd --help 显示状态:firewall-cmd --state 查看所有打开的端口:firewall-cmd --zone=public --list-ports 更新防火墙规则:firewall-cmd --reload端口开放添加:firewall-cmd --zone=public --add-port=80/tcp --permanent 重新载入:firewall-cmd --reload 删除:firewall-cmd --zone= public --remove-port=80/tcp --permanent端口转发添加(例如3306 -> 3336):firewall-cmd --permanent --zone=public --add-forward-port=port=3336:proto=tcp:toport=3306:toaddr=删除:firewall-cmd --permanent --remove-forward-port=port=3306:proto=tcp:toport=3336:toaddr=查看转发的端口:firewall-cmd --list-forward-ports查看当前开了哪些端口其实一个服务对应一个端口,每个服务对应/usr/lib/firewalld/services下面一个xml文件。firewall-cmd --list-services查看还有哪些服务可以打开firewall-cmd --get-services查看所有打开的端口:firewall-cmd --zone=public --list-ports更新防火墙规则:firewall-cmd --reload添加多个端口firewall-cmd --permanent --zone=public --add-port=8080-8083/tcp删除某个端口firewall-cmd --permanent --zone=public --remove-port=81/tcp针对某个 IP开放端口firewall-cmd --permanent --add-rich-rule="rule family="ipv4" source address="192.168.142.166" port protocol="tcp" port="6379" accept" firewall-cmd --permanent --add-rich-rule="rule family="ipv4" source address="192.168.0.233" accept"删除某个IPfirewall-cmd --permanent --remove-rich-rule="rule family="ipv4" source address="192.168.1.51" accept"针对一个ip段访问firewall-cmd --permanent --add-rich-rule="rule family="ipv4" source address="192.168.0.0/16" accept" firewall-cmd --permanent --add-rich-rule="rule family="ipv4" source address="192.168.1.0/24" port protocol="tcp" port="9200" accept"添加操作后别忘了执行重载firewall-cmd --reload -

解决Linux系统删除文件后空间并没有释放的问题 一、现象描述操作系统:CentOS 6.8 x64 使用 df -h 命令,看见 / 根目录下磁盘空间已满(100%),于是手动清理大日志文件。[root@local ~]# df -h Filesystem Size Used Avail Use% Mounted on /dev/mapper/rootvg-LogVol00 59G 59G 0 100% / /dev/sda1 190M 13M 168M 8% /boot tmpfs 2.0G 0 2.0G 0% /dev/shm 通过 du -sh 命令,找到占用大量空间的日志文件,于是使用 rm -rf 删除了它。[root@local ~]# cd /var/nginx/logs/ [root@local ~]# rm -rf t-access.log t-error.log 然后 查看磁盘空间的使用情况,发现 / (根目录)的空间并没有发生变化。但是可以看到 Used 发生了变化。[root@local ~]# df -h Filesystem Size Used Avail Use% Mounted on /dev/mapper/rootvg-LogVol00 59G 56G 0 100% / /dev/sda1 190M 13M 168M 8% /boot tmpfs 2.0G 0 2.0G 0% /dev/shm这是怎么回事呢?二、原因未释放磁盘空间的原因: 在Linux或者Unix系统中,通过rm或者文件管理器删除文件将会从文件系统的文件夹结构上解除链接(unlink),然而假设文件是被打开的(有一个进程正在使用),那么进程将仍然能够读取该文件,磁盘空间也一直被占用。而我删除的是nginx的访问日志文件,在删除的时候该文件正在被使用。 三、解决办法 首先获得一个已经被删除的可是仍然被应用程序占用的文件列表。操作如下:[root@local ~]# lsof |grep deleted nginx 4399 root 38w REG 253,0 19304448 10835682 /var/nginx/logs/t-access.log (deleted) nginx 4399 root 39w REG 253,0 3502080 10835684 /var/nginx/logs/t-error.log (deleted) nginx 4401 nobody 38w REG 253,0 19304448 10835682 /var/nginx/logs/t-access.log (deleted) nginx 4401 nobody 39w REG 253,0 3502080 10835684 /var/nginx/logs/t-error.log (deleted) nginx 4402 nobody 38w REG 253,0 19304448 10835682 /var/nginx/logs/t-access.log (deleted) nginx 4402 nobody 39w REG 253,0 3502080 10835684 /var/nginx/logs/t-error.log (deleted) nginx 4403 nobody 38w REG 253,0 19304448 10835682 /var/nginx/logs/t-access.log (deleted) nginx 4403 nobody 39w REG 253,0 3502080 10835684 /var/nginx/logs/t-error.log (deleted) nginx 4404 nobody 38w REG 253,0 19304448 10835682 /var/nginx/logs/t-access.log (deleted) nginx 4404 nobody 39w REG 253,0 3502080 10835684 /var/nginx/logs/t-error.log (deleted) 从输出的结果可以看到 /var/nginx/logs/t-access.log 和 t-error.log 还在被使用中,所以导致未释放空间。那么如何让进程释放呢?方法1:直接 kill 掉相应的进程,或者停掉使用这个文件的应用,让操作系统自己主动回收磁盘空间。 由于还有其他项目正在使用该应用(nginx服务),所以不能停掉nginx服务,于是使用 kill 命令删除相应的进程。[root@local ~]# kill -9 4399 [root@local ~]# kill -9 4401 [root@local ~]# kill -9 4402 [root@local ~]# kill -9 4403 [root@local ~]# kill -9 4404再次,查看磁盘空间的使用情况,发现空间已经被回收了。[root@local ~]# df -h Filesystem Size Used Avail Use% Mounted on /dev/mapper/rootvg-LogVol00 59G 56G 0 95% / /dev/sda1 190M 13M 168M 8% /boot tmpfs 2.0G 0 2.0G 0% /dev/shm方法2:以后清理正在被读写的大日志文件时,直接使用 echo "" > xxx.log 命令,即直接将文件置空,并不影响服务的使用,文件大小也被控制下来,磁盘空间也释放了。说明: 当Linux打开一个文件的时候,Linux内核会为每个进程在/proc/ 『/proc/nnnn/fd/文件夹(nnnn为pid)』建立一个以其pid为名的文件夹用来保存进程的相关信息,而其子文件夹fd保存的是该进程打开的全部文件的fd(fd:file descriptor)。 kill进程是通过截断proc文件系统中的文件能够强制要求系统回收分配给正在使用的的文件。这是一项高级技术,仅到管理员确定不会对执行中的进程造成影响时使用。应用程序对这样的方式支持的并不好,当一个正在使用的文件被截断可能会引发不可预知的问题。四、删除原理 一般来说,不会出现删除文件后空间不释放的情况,但是也存在例外,比如文件被进程锁定,或者有进程在使用这个文件,例如输出日志文件,要了解这个问题,就需要知道Linux下文件的存储机制和存储结构。 一个文件在文件系统中由两个部分构成:数据和指针。指针位于文件系统的meta-data中,数据被删除后,指针被清除,而数部分还是存储在磁盘中,只不过数据对应的指针被清除后,文件数据部分占用的空间就可以被覆盖了。之所以出现删除大文件后,空间还没有释放,就是因为有进程一直在使用这个文件的指针,日志文件的服务还在运行,导致虽然删除了日志大文件,但文件对应的指针部分由于被进程锁定,并未从meta-data中清除,而由于指针并未被删除,那么系统就认为文件并未被删除,所以使用 df 命令查看还是 100%。

解决Linux系统删除文件后空间并没有释放的问题 一、现象描述操作系统:CentOS 6.8 x64 使用 df -h 命令,看见 / 根目录下磁盘空间已满(100%),于是手动清理大日志文件。[root@local ~]# df -h Filesystem Size Used Avail Use% Mounted on /dev/mapper/rootvg-LogVol00 59G 59G 0 100% / /dev/sda1 190M 13M 168M 8% /boot tmpfs 2.0G 0 2.0G 0% /dev/shm 通过 du -sh 命令,找到占用大量空间的日志文件,于是使用 rm -rf 删除了它。[root@local ~]# cd /var/nginx/logs/ [root@local ~]# rm -rf t-access.log t-error.log 然后 查看磁盘空间的使用情况,发现 / (根目录)的空间并没有发生变化。但是可以看到 Used 发生了变化。[root@local ~]# df -h Filesystem Size Used Avail Use% Mounted on /dev/mapper/rootvg-LogVol00 59G 56G 0 100% / /dev/sda1 190M 13M 168M 8% /boot tmpfs 2.0G 0 2.0G 0% /dev/shm这是怎么回事呢?二、原因未释放磁盘空间的原因: 在Linux或者Unix系统中,通过rm或者文件管理器删除文件将会从文件系统的文件夹结构上解除链接(unlink),然而假设文件是被打开的(有一个进程正在使用),那么进程将仍然能够读取该文件,磁盘空间也一直被占用。而我删除的是nginx的访问日志文件,在删除的时候该文件正在被使用。 三、解决办法 首先获得一个已经被删除的可是仍然被应用程序占用的文件列表。操作如下:[root@local ~]# lsof |grep deleted nginx 4399 root 38w REG 253,0 19304448 10835682 /var/nginx/logs/t-access.log (deleted) nginx 4399 root 39w REG 253,0 3502080 10835684 /var/nginx/logs/t-error.log (deleted) nginx 4401 nobody 38w REG 253,0 19304448 10835682 /var/nginx/logs/t-access.log (deleted) nginx 4401 nobody 39w REG 253,0 3502080 10835684 /var/nginx/logs/t-error.log (deleted) nginx 4402 nobody 38w REG 253,0 19304448 10835682 /var/nginx/logs/t-access.log (deleted) nginx 4402 nobody 39w REG 253,0 3502080 10835684 /var/nginx/logs/t-error.log (deleted) nginx 4403 nobody 38w REG 253,0 19304448 10835682 /var/nginx/logs/t-access.log (deleted) nginx 4403 nobody 39w REG 253,0 3502080 10835684 /var/nginx/logs/t-error.log (deleted) nginx 4404 nobody 38w REG 253,0 19304448 10835682 /var/nginx/logs/t-access.log (deleted) nginx 4404 nobody 39w REG 253,0 3502080 10835684 /var/nginx/logs/t-error.log (deleted) 从输出的结果可以看到 /var/nginx/logs/t-access.log 和 t-error.log 还在被使用中,所以导致未释放空间。那么如何让进程释放呢?方法1:直接 kill 掉相应的进程,或者停掉使用这个文件的应用,让操作系统自己主动回收磁盘空间。 由于还有其他项目正在使用该应用(nginx服务),所以不能停掉nginx服务,于是使用 kill 命令删除相应的进程。[root@local ~]# kill -9 4399 [root@local ~]# kill -9 4401 [root@local ~]# kill -9 4402 [root@local ~]# kill -9 4403 [root@local ~]# kill -9 4404再次,查看磁盘空间的使用情况,发现空间已经被回收了。[root@local ~]# df -h Filesystem Size Used Avail Use% Mounted on /dev/mapper/rootvg-LogVol00 59G 56G 0 95% / /dev/sda1 190M 13M 168M 8% /boot tmpfs 2.0G 0 2.0G 0% /dev/shm方法2:以后清理正在被读写的大日志文件时,直接使用 echo "" > xxx.log 命令,即直接将文件置空,并不影响服务的使用,文件大小也被控制下来,磁盘空间也释放了。说明: 当Linux打开一个文件的时候,Linux内核会为每个进程在/proc/ 『/proc/nnnn/fd/文件夹(nnnn为pid)』建立一个以其pid为名的文件夹用来保存进程的相关信息,而其子文件夹fd保存的是该进程打开的全部文件的fd(fd:file descriptor)。 kill进程是通过截断proc文件系统中的文件能够强制要求系统回收分配给正在使用的的文件。这是一项高级技术,仅到管理员确定不会对执行中的进程造成影响时使用。应用程序对这样的方式支持的并不好,当一个正在使用的文件被截断可能会引发不可预知的问题。四、删除原理 一般来说,不会出现删除文件后空间不释放的情况,但是也存在例外,比如文件被进程锁定,或者有进程在使用这个文件,例如输出日志文件,要了解这个问题,就需要知道Linux下文件的存储机制和存储结构。 一个文件在文件系统中由两个部分构成:数据和指针。指针位于文件系统的meta-data中,数据被删除后,指针被清除,而数部分还是存储在磁盘中,只不过数据对应的指针被清除后,文件数据部分占用的空间就可以被覆盖了。之所以出现删除大文件后,空间还没有释放,就是因为有进程一直在使用这个文件的指针,日志文件的服务还在运行,导致虽然删除了日志大文件,但文件对应的指针部分由于被进程锁定,并未从meta-data中清除,而由于指针并未被删除,那么系统就认为文件并未被删除,所以使用 df 命令查看还是 100%。 -

Linux 误删文件恢复命令及方法! 前言无论在哪个系统中,删除文件都是必须谨慎的操作。因为如果不小心删除了重要文件,就会导致个人或公司出现重大的损失。类似于windows系统误删了文件,可以使用一些软件进行恢复操作。Linux也是有几款软件可以做到误删恢复的。注意事项:虽然有软件可以对误删的数据进行恢复,但是完全恢复数据的概率并不是百分百的。因此,使用rm命令删除文件的时候,一定要小心;重要的数据一定要有备份;并且恢复删除的数据前,删除文件的目录内不能往进存放新东西,否则覆盖掉的信息无法找回。下面介绍的就是对Linux中误删文件的恢复操作。1、lsof原理:这个命令实际上并不能直接用来恢复文件,不过它可以列出被各种进程打开的文件信息。配合其他命令,从/proc目录下的信息中恢复“文件已删除,但进程仍保持打开该文件的状态”的文件。/proc目录是挂载的是在内存中所映射的一块区域,当我们对这些文件进行读取和写入时,实际上是在从内存中获取相关信息。因此,当我们对文件进行读取或写入时(即有进程正使用文件时),哪怕硬盘中的该文件已删除,还可以从内存中的信息恢复文件。注意:必须以 root 用户的权限运行, 因为lsof 需要访问核心内存和各种文件。只能恢复“文件已删除,但进程仍保持打开该文件的状态”的文件。如果误删了目录,目录中的其他文件未被进程打开,没有进行使用的文件将无法使用此方法恢复。lsof输出信息的意义:COMMAND 进程的PID(进程标识符) USER 进程所有者 FD 用来识别该文件(文件描述符) DEVICE 指定磁盘的名称 SIZE 文件的大小 NODE 索引节点(文件在磁盘上的标识) NAME 打开文件的确切名称最常用参数: -c 显示某进程现在打开的文件 -p 显示哪些文件被某pid进程打开 -g 显示归属某gid的进程情况 -d 显示目录下被进程开启的文件 -d 显示使用fd为4的进程 -i:80 显示打开80端口的进恢复文件操作环境:在/mnt下有一些文件,其中一个文件train.less正在被查看,然后另一个终端将其删除【1】lsof查看查看正在使用删除文件的进程号lsof /mnt【2】恢复切换到/proc下,删除文件对应的进程的pid下的文件描述符中的目录中;将对应的内容重定向或cp到其他文件中 重点关注:PID 与 FD cd /proc/31284/fd/ cat 4 > /mnt/ferris_train.less2、extundelete原理:使用存储在分区日志中的信息,尝试恢复已从ext3或ext4的分区中删除的文件优点:相比于ext3grep只能恢复ext3文件系统的文件,其适用范围更广,恢复速度更快extundelete官方地址(官方文档):http://extundelete.sourceforge.netextundelete下载地址:http://downloads.sourceforge.net/project/extundelete/extundelete/0.2.4/extundelete-0.2.4.tar.bz2 (最新版本的extundelete是0.2.4,于2013年1月发布)注意:在数据删除之后,要卸载被删除数据所在的磁盘或是分区如果是系统根分区遭到误删除,就要进入单用户模式,将根分区以只读的方式挂载,尽可能避免数据被覆盖数据被覆盖后无法找回恢复仍有一定的机率失败,平时应对重要数据作备份,小心使用rm1、依赖安装centos安装操作yum install e2fsprogs-devel e2fsprogs* gcc*ubuntu安装操作apt-get install build-essential e2fslibs-dev e2fslibs-dev2、编译安装wget http://downloads.sourceforge.net/project/extundelete/extundelete/0.2.4/extundelete-0.2.4.tar.bz2 tar xf extundelete-0.2.4.tar.bz2 cd extundelete-0.2.4 ./configure make make installcd /root/extundelete-0.2.4/srcextundelete -v执行make命令会在src目录下生成extundelete可执行文件,可在此直接执行恢复命令。执行make install会将程序安装在/usr/local/bin/下恢复文件操作执行extundelete命令的当前目录必须是可写的。1、查看要恢复文件的分区的文件系统df -Th2、对要恢复文件的分区解除挂载umount /mnt3、查看可以恢复的数据指定误删文件的分区进行查找 最后一列标记为Deleted的文件,即为删除了的文件extundelete /dev/vdb1 --inode 2 (根分区的inode值是2)4、恢复单个目录指定要恢复的目录名 如果是空目录,则不会恢复extundelete /dev/vdb1 --restore-directory ferris当执行恢复文件的命令后,会在执行命令的当前的目录下生成RECOVERED_FILES目录,恢复的文件都会放入此目录中。如未生成目录,即为失败。5、恢复单个文件指定要恢复的文件名 如果几k大小的小文件,有很大几率恢复失败extundelete /dev/vdb1 --restore-file openssh-7.7p1.tar.gz6、恢复全部删除的文件无需指定文件名或目录名,恢复全部删除的数据extundelete /dev/vdb1 --restore-all

Linux 误删文件恢复命令及方法! 前言无论在哪个系统中,删除文件都是必须谨慎的操作。因为如果不小心删除了重要文件,就会导致个人或公司出现重大的损失。类似于windows系统误删了文件,可以使用一些软件进行恢复操作。Linux也是有几款软件可以做到误删恢复的。注意事项:虽然有软件可以对误删的数据进行恢复,但是完全恢复数据的概率并不是百分百的。因此,使用rm命令删除文件的时候,一定要小心;重要的数据一定要有备份;并且恢复删除的数据前,删除文件的目录内不能往进存放新东西,否则覆盖掉的信息无法找回。下面介绍的就是对Linux中误删文件的恢复操作。1、lsof原理:这个命令实际上并不能直接用来恢复文件,不过它可以列出被各种进程打开的文件信息。配合其他命令,从/proc目录下的信息中恢复“文件已删除,但进程仍保持打开该文件的状态”的文件。/proc目录是挂载的是在内存中所映射的一块区域,当我们对这些文件进行读取和写入时,实际上是在从内存中获取相关信息。因此,当我们对文件进行读取或写入时(即有进程正使用文件时),哪怕硬盘中的该文件已删除,还可以从内存中的信息恢复文件。注意:必须以 root 用户的权限运行, 因为lsof 需要访问核心内存和各种文件。只能恢复“文件已删除,但进程仍保持打开该文件的状态”的文件。如果误删了目录,目录中的其他文件未被进程打开,没有进行使用的文件将无法使用此方法恢复。lsof输出信息的意义:COMMAND 进程的PID(进程标识符) USER 进程所有者 FD 用来识别该文件(文件描述符) DEVICE 指定磁盘的名称 SIZE 文件的大小 NODE 索引节点(文件在磁盘上的标识) NAME 打开文件的确切名称最常用参数: -c 显示某进程现在打开的文件 -p 显示哪些文件被某pid进程打开 -g 显示归属某gid的进程情况 -d 显示目录下被进程开启的文件 -d 显示使用fd为4的进程 -i:80 显示打开80端口的进恢复文件操作环境:在/mnt下有一些文件,其中一个文件train.less正在被查看,然后另一个终端将其删除【1】lsof查看查看正在使用删除文件的进程号lsof /mnt【2】恢复切换到/proc下,删除文件对应的进程的pid下的文件描述符中的目录中;将对应的内容重定向或cp到其他文件中 重点关注:PID 与 FD cd /proc/31284/fd/ cat 4 > /mnt/ferris_train.less2、extundelete原理:使用存储在分区日志中的信息,尝试恢复已从ext3或ext4的分区中删除的文件优点:相比于ext3grep只能恢复ext3文件系统的文件,其适用范围更广,恢复速度更快extundelete官方地址(官方文档):http://extundelete.sourceforge.netextundelete下载地址:http://downloads.sourceforge.net/project/extundelete/extundelete/0.2.4/extundelete-0.2.4.tar.bz2 (最新版本的extundelete是0.2.4,于2013年1月发布)注意:在数据删除之后,要卸载被删除数据所在的磁盘或是分区如果是系统根分区遭到误删除,就要进入单用户模式,将根分区以只读的方式挂载,尽可能避免数据被覆盖数据被覆盖后无法找回恢复仍有一定的机率失败,平时应对重要数据作备份,小心使用rm1、依赖安装centos安装操作yum install e2fsprogs-devel e2fsprogs* gcc*ubuntu安装操作apt-get install build-essential e2fslibs-dev e2fslibs-dev2、编译安装wget http://downloads.sourceforge.net/project/extundelete/extundelete/0.2.4/extundelete-0.2.4.tar.bz2 tar xf extundelete-0.2.4.tar.bz2 cd extundelete-0.2.4 ./configure make make installcd /root/extundelete-0.2.4/srcextundelete -v执行make命令会在src目录下生成extundelete可执行文件,可在此直接执行恢复命令。执行make install会将程序安装在/usr/local/bin/下恢复文件操作执行extundelete命令的当前目录必须是可写的。1、查看要恢复文件的分区的文件系统df -Th2、对要恢复文件的分区解除挂载umount /mnt3、查看可以恢复的数据指定误删文件的分区进行查找 最后一列标记为Deleted的文件,即为删除了的文件extundelete /dev/vdb1 --inode 2 (根分区的inode值是2)4、恢复单个目录指定要恢复的目录名 如果是空目录,则不会恢复extundelete /dev/vdb1 --restore-directory ferris当执行恢复文件的命令后,会在执行命令的当前的目录下生成RECOVERED_FILES目录,恢复的文件都会放入此目录中。如未生成目录,即为失败。5、恢复单个文件指定要恢复的文件名 如果几k大小的小文件,有很大几率恢复失败extundelete /dev/vdb1 --restore-file openssh-7.7p1.tar.gz6、恢复全部删除的文件无需指定文件名或目录名,恢复全部删除的数据extundelete /dev/vdb1 --restore-all -

-

-

PanDalMG(熊猫图床)一款全新的国内公益图床 熊猫图床官网:www.pandaimg.com介绍熊猫图床是一款以图片上传、图片管理为核心的图床/图片管理平台,能够满足「收藏、整理、查找」的各种场景,把琐碎复杂的事情变得简单与高效,让收集素材成为⽇常习惯,更让素材真正到想用的时候可以信手拈来!是设计师和摄影爱好者必不可少的工具!功能360全景视图制作(一键制作生成全景视图页面,360度无死角观看,记录你的缤纷生活,给观看者视觉上最震撼的观看体验)自定义水印上传完善的API接口(需要一定的开发能力才能对接)画廊图像分享(对于从事摄影后者个人图像展示的,可以轻松生成并且分享自己的画廊, 支持添加访问密码,防止被他人偷看)临时图像(可以设置图像上传有效时间,到期自动删除)支持 图片拖拽、截图直接(Ctrl+V)和URL地址上传支持多种图像格式如:gif,jpg,jpeg,bmp,png,jfif,webp,ico,svg图像归类功能(规划图片种类,一目了然)更多功能请注册查看

PanDalMG(熊猫图床)一款全新的国内公益图床 熊猫图床官网:www.pandaimg.com介绍熊猫图床是一款以图片上传、图片管理为核心的图床/图片管理平台,能够满足「收藏、整理、查找」的各种场景,把琐碎复杂的事情变得简单与高效,让收集素材成为⽇常习惯,更让素材真正到想用的时候可以信手拈来!是设计师和摄影爱好者必不可少的工具!功能360全景视图制作(一键制作生成全景视图页面,360度无死角观看,记录你的缤纷生活,给观看者视觉上最震撼的观看体验)自定义水印上传完善的API接口(需要一定的开发能力才能对接)画廊图像分享(对于从事摄影后者个人图像展示的,可以轻松生成并且分享自己的画廊, 支持添加访问密码,防止被他人偷看)临时图像(可以设置图像上传有效时间,到期自动删除)支持 图片拖拽、截图直接(Ctrl+V)和URL地址上传支持多种图像格式如:gif,jpg,jpeg,bmp,png,jfif,webp,ico,svg图像归类功能(规划图片种类,一目了然)更多功能请注册查看 -

XDD-PLUS登录不上或者登录失败解决方法 1、下载https://github.com/764763903a/xdd-plus/releases/download/v1.7/xdd-linux-amd642、下载好上面链文件再重命名 xdd3、把下载好的xdd 替换到xdd目录里面 xdd-plus/xdd4、下载https://github.com/764763903a/xdd-plus/releases/download/v1.7/config.yml5、把下载好的 config.yml 文件 放入服务器xdd-plus/qbot文件夹下面6、修改config.yml 文件 第四行的QQ号码7、进入终端 运行此命令 cd xdd-plus && ./xdd 就会出现一个二维码然后用QQ扫码登录8、登录之后ctrl+c退出,再运行一下 ./xdd 再次(ctrc+c退出一次)再运行一下 ./xdd -d如果GitHub下载慢可以用我下载好的文件{cloud title="XDD修复文件" type="lz" url="https://wwe.lanzouo.com/iGmxSxjya2d" password=""/}

XDD-PLUS登录不上或者登录失败解决方法 1、下载https://github.com/764763903a/xdd-plus/releases/download/v1.7/xdd-linux-amd642、下载好上面链文件再重命名 xdd3、把下载好的xdd 替换到xdd目录里面 xdd-plus/xdd4、下载https://github.com/764763903a/xdd-plus/releases/download/v1.7/config.yml5、把下载好的 config.yml 文件 放入服务器xdd-plus/qbot文件夹下面6、修改config.yml 文件 第四行的QQ号码7、进入终端 运行此命令 cd xdd-plus && ./xdd 就会出现一个二维码然后用QQ扫码登录8、登录之后ctrl+c退出,再运行一下 ./xdd 再次(ctrc+c退出一次)再运行一下 ./xdd -d如果GitHub下载慢可以用我下载好的文件{cloud title="XDD修复文件" type="lz" url="https://wwe.lanzouo.com/iGmxSxjya2d" password=""/} -

京东呆瓜搭建青龙面板+xdd-plus机器人+nvjdc配置 {card-default label="效果演示" width=""} JDDG {/card-default}第零步 安装docker,docker-compose。(已有面板的跳过这步)#安装docker sudo yum check-update curl -sSL https://get.daocloud.io/docker | sh sudo systemctl start docker sudo systemctl status docker sudo systemctl enable docker第一步 删除容器(删除容器对已有的面板不会有任何改变,放心搞) docker stop $(docker ps -a -q) // stop停止所有容器 docker rm $(docker ps -a -q) // remove删除所有容器第二步 安装docker-composesudo curl -L "https://github.com/docker/compose/releases/download/1.24.1/docker-compose-$(uname -s)-$(uname -m)" -o /usr/local/bin/docker-compose chmod +x /usr/local/bin/docker-compose第三步 创建容器docker run -dit \ -v $PWD/ql/config:/ql/config \ -v $PWD/ql/log:/ql/log \ -v $PWD/ql/db:/ql/db \ -v $PWD/ql/repo:/ql/repo \ -v $PWD/ql/raw:/ql/raw \ -v $PWD/ql/scripts:/ql/scripts \ -v $PWD/ql/jbot:/ql/jbot \ -v $PWD/ql/ninja:/ql/ninja \ -p 5700:5700 \ --name qinglong \ --hostname qinglong \ --restart unless-stopped \ moexiaohei/qinglong浏览器地址栏输入 自己的服务器ip:5700 自己配置进入容器,本文机器容器名为qinglong (退出容器命令为exit)docker exec -it qinglong bash依赖库修复可能不能用了cd && docker exec -it qinglong bash -c "apk add --no-cache build-base g++ cairo-dev pango-dev giflib-dev && cd scripts && npm install canvas --build-from-source"安装配置文件及依赖不废话,每个教程都会出现的依赖,一行一行执行完就行,不用理会报错什么的。正常用户都是node.js下载cd /usr/local && wget https://nodejs.org/dist/v14.17.5/node-v14.17.5-linux-x64.tar.xz解压xz -dk node-v14.17.5-linux-x64.tar.xz && tar -xvf node-v14.17.5-linux-x64.tar复制下面放到/etc/profile文件export NODE_HOME=/usr/local/node-v14.17.5-linux-x64 export PATH=$PATH:$NODE_HOME/bin export NODE_PATH=$NODE_HOME/lib/node_modules生效source /etc/profile全部依赖下面可能不能用了 (一行一个)docker exec -it qinglong bash -c "npm install -g typescript" docker exec -it qinglong bash -c "npm install axios date-fns" docker exec -it qinglong bash -c "npm install crypto -g" docker exec -it qinglong bash -c "npm install jsdom" docker exec -it qinglong bash -c "npm install png-js" docker exec -it qinglong bash -c "npm install -g npm" docker exec -it qinglong bash -c "pnpm i png-js" docker exec -it qinglong bash -c "pip3 install requests" docker exec -it qinglong bash -c "apk add --no-cache build-base g++ cairo-dev pango-dev giflib-dev && cd scripts && npm install canvas --build-from-source" docker exec -it qinglong bash -c "apk add python3 zlib-dev gcc jpeg-dev python3-dev musl-dev freetype-dev" docker exec -it qinglong bash -c "cd /ql/scripts/ && apk add --no-cache build-base g++ cairo-dev pango-dev giflib-dev && npm i && npm i -S ts-node typescript @types/node date-fns axios png-js canvas --build-from-source"Faker仓库一键配置这个可以不输,看你自己吧docker exec -it qinglong bash -c "$(curl -fsSL https://ghproxy.com/https://github.com/shufflewzc/VIP/blob/main/Scripts/sh/1customCDN.sh)"添加定时任务ql repo https://ghproxy.com/https://github.com/shufflewzc/faker2.git "jd_|jx_|gua_|jddj_|getJDCookie" "activity|backUp" "^jd[^_]|USER|function|utils|ZooFaker_Necklace.js|JDJRValidator_Pure|sign_graphics_validate|ql" ql repo https://github.com/curtinlv/JD-Script.git ql repo https://ghproxy.com/https://github.com/shufflewzc/Wenmoux.git搞到这个基本上就可以用了,Cookie获取方法自行百度第四步 Go环境安装教程yum check-update cd /usr/local && wget https://golang.google.cn/dl/go1.16.7.linux-amd64.tar.gz -O go1.16.7.linux-amd64.tar.gz tar -xvzf go1.16.7.linux-amd64.tar.gz第二步 配置环境打开etc/profile文件,将如下文字添加的文件最后一行,保存,退出vim /etc/profile export GO111MODULE=on export GOPROXY=https://goproxy.cn export GOROOT=/usr/local/go export GOPATH=/usr/local/go/path export PATH=$PATH:$GOROOT/bin:$GOPATH/bin然后敲命令source /etc/profile检查是否安装成功输入命令go env安装Gitwget http://dl.fedoraproject.org/pub/epel/epel-release-latest-7.noarch.rpm rpm -ivh epel-release-latest-7.noarch.rpm yum install -y git第三步 拉库编译先拉库cd ~ && git clone https://ghproxy.com/https://github.com/shufflewzc/xdd-plus.git然后进行编译cd xdd-plus && go build然后赋予权限跟运行chmod 777 xdd ./xdd修改配置文件首先登录青龙面板 系统设置-应用设置-如图新建一个应用打开 xdd-plus/conf/config.yamlmode: parallel containers: - address: 此处写青龙面板地址 ip:port username: 青龙账号 password: 青龙密码 cid: 青龙xdd应用的Client id secret: 青龙xdd应用的Client secret weigth: 10 mode: parallel limit: 9999 AtTime: 9 #填写1-12之间的数 填错自负默认为10 10点容易出现高峰超时。 IsHelp: true #填写true或者false false IsOldV4: #填写true或者false false是否新版或者旧版V4 Wskey: true # 填空默认禁用wskey转换 需要的填true IsAddFriend: #填写true或者false false Lim: #填写1-N 代表限制次数 Tyt: #填写1-N 代表推一推需要的互助值,默认为8 Later: #延时防止黑IP自己设置 默认60 不怕黑的改为1即可 单位是秒 ApiToken: 123456 #短信接入token参数 theme: #/root/xdd-plus/theme/admin.html static: ./static master: #后台密码 database: #/root/xdd-plus/.xdd.db qywx_key: daily_push: resident: user_agent: telegram_bot_token: telegram_user_id: TGURL: #填写TG代理地址参考https://www.kejiwanjia.com/server/5221.html#3worker qquid: QQ主人号 qqgid: 此处填写QQ群号码 qbot_public_mode: true default_priority: no_ghproxy: true daily_asset_push_cron: repos: - git: https://github.com/shufflewzc/faker2.git 运行现在就配置好了,再输入:cd /ql/xdd-plus 然后 ./xdd 运行,运行的时候有个二维码 你用机器人QQ(不是你填的那个QQ哈)扫一下 哦了。然后后台运行./xdd -d到此执行完毕,登录后台IP:8080,密码为上面弄配置文件中master的值进不去后台看看宝塔面板—安全 开放8080端口没有扫码成功以后 把自己的ck发给机器人就行。配置nvjdc(短信登录)这个是一键安装(这个我安装报错了,我用的是下面那个)bash <(curl -sL https://ghproxy.com/https://raw.githubusercontent.com/07031218/normal-shell/main/onekey-install-nvjdc.sh)从这里开始一个目录放配置以及chromiummkdir nvjdc && cd nvjdc下载config.json 配置文件 并且修改自己的配置 不能缺少如果拉取失败就跳过这步 在/root/nvjdc/目录自己创建Config.json文件,文件内容在文章后面有,复制修改即可#国外机 wget -O Config.json https://raw.githubusercontent.com/NolanHzy/nvjdc/main/Config.json #国内机 wget -O Config.json https://ghproxy.com/https://github.com/hiroetsu520/NolanJD/blob/main/Config.json创建chromium文件夹并进入mkdir -p .local-chromium/Linux-884014 && cd .local-chromium/Linux-884014下载 chromium 文件直接输入命令wget https://mirrors.huaweicloud.com/chromium-browser-snapshots/Linux_x64/884014/chrome-linux.zip && unzip chrome-linux.zip回到刚刚创建的目录cd ~/nvjdc然后开始拉取nvjdc项目,出现图中就成功docker pull nolanhzy/nvjdc:0.8docker pull 拉取速度慢或者出错问题处理将docker镜像源修改为国内的在/etc/docker/daemon.json 文件中添加以下参数(如果没有该文件则新建):{ "registry-mirrors": ["https://9cpn8tt6.mirror.aliyuncs.com"] }加载配置文件,重启docker服务:systemctl daemon-reload systemctl restart docker启动项目这里5703就是jdc的端口可以随意更改docker run --name nvjdc -p 5703:80 -d -v "$(pwd)"/Config.json:/app/Config/Config.json:ro \-v "$(pwd)"/.local-chromium:/app/.local-chromium \-it --privileged=true nolanhzy/nvjdc:0.8查看 日志docker logs -f nvjdc出现 NETJDC started 即可然后剩下的就是配置了。配置文件在/root/nvjdc/Config.jsonConfig.json文件各种注释{ ///浏览器最多几个网页 "MaxTab": "40", //网站标题 "Title": "NolanJDCloud", //网站公告 "Announcement": "本项目脚本采集于互联网。为了您的财产安全,请关闭京东免密支付。", ///XDD PLUS Url http://IP地址:端口/api/login/smslogin "XDDurl": "", ///xddToken "XDDToken": "", ///青龙配置 注意 如果不要青龙 Config :[] "Config": [ { //序号必填从1 开始 "QLkey": 1, //服务器名称 "QLName": "腾讯云节点", //青龙地址 "QLurl": "http://青龙地址:端口", //青龙2,9 OpenApi Client ID "QL_CLIENTID": "", //青龙2,9 OpenApi Client Secret "QL_SECRET": "", //CK最大数量 "QL_CAPACITY": 40, //消息推送二维码 "QRurl": "" } ] }OpenApi Client ID以及OpenApi Client Secret如图配置即可配置完成后请重启容器docker restart nvjdc删除容器docker rm -f nvjdc删除镜像docker rmi -f nolanhzy/nvjdc:0.8缺点jdc对接xdd 短信登录后不会自动同步到青龙面板需要手动去xdd后台随便操作一下才会同步比如修改ck的优先级,优先级数字-1意思是禁用ck,数字越大ck在青龙面板越靠前,数字最大为车头如果xdd管理员发给机器人升级命令更新失败打开 xdd-plus/.git/config在最后面添加下面代码[user] email = xxx@qq.com #自己的邮箱或者随意 name = 你是个傻逼 #随意昵称必装依赖(别偷懒)一、安装got cd xdd-plus && npm install got 二、安装tough-cookie cd /root/ql/scripts && npm install png-js crypto-js download got http-server request tough-cookie tunnel ws 三、安装crypto-js npm install crypto-js 四、图形验证依赖 宠汪汪 图形签到等需求 docker exec -it qinglong bash -c "cd scripts && npm i -S png-js" 五、部分脚本依赖 docker exec -it qinglongl bash -c "apk add --no-cache build-base g++ cairo-dev pango-dev giflib-dev && cd scripts && npm install canvas --build-from-source" 六、签到及宠汪汪兑换必装依赖文件 cd ql/scripts && wget https://cdn.jsdelivr.net/gh/mzljjkj/mzkj@master/20210819/66ed73000262d5876ea6464d5b6280a5/66ed73000262d5876ea6464d5b6280a5.zip && unzip 66ed73000262d5876ea6464d5b6280a5.zip

京东呆瓜搭建青龙面板+xdd-plus机器人+nvjdc配置 {card-default label="效果演示" width=""} JDDG {/card-default}第零步 安装docker,docker-compose。(已有面板的跳过这步)#安装docker sudo yum check-update curl -sSL https://get.daocloud.io/docker | sh sudo systemctl start docker sudo systemctl status docker sudo systemctl enable docker第一步 删除容器(删除容器对已有的面板不会有任何改变,放心搞) docker stop $(docker ps -a -q) // stop停止所有容器 docker rm $(docker ps -a -q) // remove删除所有容器第二步 安装docker-composesudo curl -L "https://github.com/docker/compose/releases/download/1.24.1/docker-compose-$(uname -s)-$(uname -m)" -o /usr/local/bin/docker-compose chmod +x /usr/local/bin/docker-compose第三步 创建容器docker run -dit \ -v $PWD/ql/config:/ql/config \ -v $PWD/ql/log:/ql/log \ -v $PWD/ql/db:/ql/db \ -v $PWD/ql/repo:/ql/repo \ -v $PWD/ql/raw:/ql/raw \ -v $PWD/ql/scripts:/ql/scripts \ -v $PWD/ql/jbot:/ql/jbot \ -v $PWD/ql/ninja:/ql/ninja \ -p 5700:5700 \ --name qinglong \ --hostname qinglong \ --restart unless-stopped \ moexiaohei/qinglong浏览器地址栏输入 自己的服务器ip:5700 自己配置进入容器,本文机器容器名为qinglong (退出容器命令为exit)docker exec -it qinglong bash依赖库修复可能不能用了cd && docker exec -it qinglong bash -c "apk add --no-cache build-base g++ cairo-dev pango-dev giflib-dev && cd scripts && npm install canvas --build-from-source"安装配置文件及依赖不废话,每个教程都会出现的依赖,一行一行执行完就行,不用理会报错什么的。正常用户都是node.js下载cd /usr/local && wget https://nodejs.org/dist/v14.17.5/node-v14.17.5-linux-x64.tar.xz解压xz -dk node-v14.17.5-linux-x64.tar.xz && tar -xvf node-v14.17.5-linux-x64.tar复制下面放到/etc/profile文件export NODE_HOME=/usr/local/node-v14.17.5-linux-x64 export PATH=$PATH:$NODE_HOME/bin export NODE_PATH=$NODE_HOME/lib/node_modules生效source /etc/profile全部依赖下面可能不能用了 (一行一个)docker exec -it qinglong bash -c "npm install -g typescript" docker exec -it qinglong bash -c "npm install axios date-fns" docker exec -it qinglong bash -c "npm install crypto -g" docker exec -it qinglong bash -c "npm install jsdom" docker exec -it qinglong bash -c "npm install png-js" docker exec -it qinglong bash -c "npm install -g npm" docker exec -it qinglong bash -c "pnpm i png-js" docker exec -it qinglong bash -c "pip3 install requests" docker exec -it qinglong bash -c "apk add --no-cache build-base g++ cairo-dev pango-dev giflib-dev && cd scripts && npm install canvas --build-from-source" docker exec -it qinglong bash -c "apk add python3 zlib-dev gcc jpeg-dev python3-dev musl-dev freetype-dev" docker exec -it qinglong bash -c "cd /ql/scripts/ && apk add --no-cache build-base g++ cairo-dev pango-dev giflib-dev && npm i && npm i -S ts-node typescript @types/node date-fns axios png-js canvas --build-from-source"Faker仓库一键配置这个可以不输,看你自己吧docker exec -it qinglong bash -c "$(curl -fsSL https://ghproxy.com/https://github.com/shufflewzc/VIP/blob/main/Scripts/sh/1customCDN.sh)"添加定时任务ql repo https://ghproxy.com/https://github.com/shufflewzc/faker2.git "jd_|jx_|gua_|jddj_|getJDCookie" "activity|backUp" "^jd[^_]|USER|function|utils|ZooFaker_Necklace.js|JDJRValidator_Pure|sign_graphics_validate|ql" ql repo https://github.com/curtinlv/JD-Script.git ql repo https://ghproxy.com/https://github.com/shufflewzc/Wenmoux.git搞到这个基本上就可以用了,Cookie获取方法自行百度第四步 Go环境安装教程yum check-update cd /usr/local && wget https://golang.google.cn/dl/go1.16.7.linux-amd64.tar.gz -O go1.16.7.linux-amd64.tar.gz tar -xvzf go1.16.7.linux-amd64.tar.gz第二步 配置环境打开etc/profile文件,将如下文字添加的文件最后一行,保存,退出vim /etc/profile export GO111MODULE=on export GOPROXY=https://goproxy.cn export GOROOT=/usr/local/go export GOPATH=/usr/local/go/path export PATH=$PATH:$GOROOT/bin:$GOPATH/bin然后敲命令source /etc/profile检查是否安装成功输入命令go env安装Gitwget http://dl.fedoraproject.org/pub/epel/epel-release-latest-7.noarch.rpm rpm -ivh epel-release-latest-7.noarch.rpm yum install -y git第三步 拉库编译先拉库cd ~ && git clone https://ghproxy.com/https://github.com/shufflewzc/xdd-plus.git然后进行编译cd xdd-plus && go build然后赋予权限跟运行chmod 777 xdd ./xdd修改配置文件首先登录青龙面板 系统设置-应用设置-如图新建一个应用打开 xdd-plus/conf/config.yamlmode: parallel containers: - address: 此处写青龙面板地址 ip:port username: 青龙账号 password: 青龙密码 cid: 青龙xdd应用的Client id secret: 青龙xdd应用的Client secret weigth: 10 mode: parallel limit: 9999 AtTime: 9 #填写1-12之间的数 填错自负默认为10 10点容易出现高峰超时。 IsHelp: true #填写true或者false false IsOldV4: #填写true或者false false是否新版或者旧版V4 Wskey: true # 填空默认禁用wskey转换 需要的填true IsAddFriend: #填写true或者false false Lim: #填写1-N 代表限制次数 Tyt: #填写1-N 代表推一推需要的互助值,默认为8 Later: #延时防止黑IP自己设置 默认60 不怕黑的改为1即可 单位是秒 ApiToken: 123456 #短信接入token参数 theme: #/root/xdd-plus/theme/admin.html static: ./static master: #后台密码 database: #/root/xdd-plus/.xdd.db qywx_key: daily_push: resident: user_agent: telegram_bot_token: telegram_user_id: TGURL: #填写TG代理地址参考https://www.kejiwanjia.com/server/5221.html#3worker qquid: QQ主人号 qqgid: 此处填写QQ群号码 qbot_public_mode: true default_priority: no_ghproxy: true daily_asset_push_cron: repos: - git: https://github.com/shufflewzc/faker2.git 运行现在就配置好了,再输入:cd /ql/xdd-plus 然后 ./xdd 运行,运行的时候有个二维码 你用机器人QQ(不是你填的那个QQ哈)扫一下 哦了。然后后台运行./xdd -d到此执行完毕,登录后台IP:8080,密码为上面弄配置文件中master的值进不去后台看看宝塔面板—安全 开放8080端口没有扫码成功以后 把自己的ck发给机器人就行。配置nvjdc(短信登录)这个是一键安装(这个我安装报错了,我用的是下面那个)bash <(curl -sL https://ghproxy.com/https://raw.githubusercontent.com/07031218/normal-shell/main/onekey-install-nvjdc.sh)从这里开始一个目录放配置以及chromiummkdir nvjdc && cd nvjdc下载config.json 配置文件 并且修改自己的配置 不能缺少如果拉取失败就跳过这步 在/root/nvjdc/目录自己创建Config.json文件,文件内容在文章后面有,复制修改即可#国外机 wget -O Config.json https://raw.githubusercontent.com/NolanHzy/nvjdc/main/Config.json #国内机 wget -O Config.json https://ghproxy.com/https://github.com/hiroetsu520/NolanJD/blob/main/Config.json创建chromium文件夹并进入mkdir -p .local-chromium/Linux-884014 && cd .local-chromium/Linux-884014下载 chromium 文件直接输入命令wget https://mirrors.huaweicloud.com/chromium-browser-snapshots/Linux_x64/884014/chrome-linux.zip && unzip chrome-linux.zip回到刚刚创建的目录cd ~/nvjdc然后开始拉取nvjdc项目,出现图中就成功docker pull nolanhzy/nvjdc:0.8docker pull 拉取速度慢或者出错问题处理将docker镜像源修改为国内的在/etc/docker/daemon.json 文件中添加以下参数(如果没有该文件则新建):{ "registry-mirrors": ["https://9cpn8tt6.mirror.aliyuncs.com"] }加载配置文件,重启docker服务:systemctl daemon-reload systemctl restart docker启动项目这里5703就是jdc的端口可以随意更改docker run --name nvjdc -p 5703:80 -d -v "$(pwd)"/Config.json:/app/Config/Config.json:ro \-v "$(pwd)"/.local-chromium:/app/.local-chromium \-it --privileged=true nolanhzy/nvjdc:0.8查看 日志docker logs -f nvjdc出现 NETJDC started 即可然后剩下的就是配置了。配置文件在/root/nvjdc/Config.jsonConfig.json文件各种注释{ ///浏览器最多几个网页 "MaxTab": "40", //网站标题 "Title": "NolanJDCloud", //网站公告 "Announcement": "本项目脚本采集于互联网。为了您的财产安全,请关闭京东免密支付。", ///XDD PLUS Url http://IP地址:端口/api/login/smslogin "XDDurl": "", ///xddToken "XDDToken": "", ///青龙配置 注意 如果不要青龙 Config :[] "Config": [ { //序号必填从1 开始 "QLkey": 1, //服务器名称 "QLName": "腾讯云节点", //青龙地址 "QLurl": "http://青龙地址:端口", //青龙2,9 OpenApi Client ID "QL_CLIENTID": "", //青龙2,9 OpenApi Client Secret "QL_SECRET": "", //CK最大数量 "QL_CAPACITY": 40, //消息推送二维码 "QRurl": "" } ] }OpenApi Client ID以及OpenApi Client Secret如图配置即可配置完成后请重启容器docker restart nvjdc删除容器docker rm -f nvjdc删除镜像docker rmi -f nolanhzy/nvjdc:0.8缺点jdc对接xdd 短信登录后不会自动同步到青龙面板需要手动去xdd后台随便操作一下才会同步比如修改ck的优先级,优先级数字-1意思是禁用ck,数字越大ck在青龙面板越靠前,数字最大为车头如果xdd管理员发给机器人升级命令更新失败打开 xdd-plus/.git/config在最后面添加下面代码[user] email = xxx@qq.com #自己的邮箱或者随意 name = 你是个傻逼 #随意昵称必装依赖(别偷懒)一、安装got cd xdd-plus && npm install got 二、安装tough-cookie cd /root/ql/scripts && npm install png-js crypto-js download got http-server request tough-cookie tunnel ws 三、安装crypto-js npm install crypto-js 四、图形验证依赖 宠汪汪 图形签到等需求 docker exec -it qinglong bash -c "cd scripts && npm i -S png-js" 五、部分脚本依赖 docker exec -it qinglongl bash -c "apk add --no-cache build-base g++ cairo-dev pango-dev giflib-dev && cd scripts && npm install canvas --build-from-source" 六、签到及宠汪汪兑换必装依赖文件 cd ql/scripts && wget https://cdn.jsdelivr.net/gh/mzljjkj/mzkj@master/20210819/66ed73000262d5876ea6464d5b6280a5/66ed73000262d5876ea6464d5b6280a5.zip && unzip 66ed73000262d5876ea6464d5b6280a5.zip -

如何利用 Github 搭建自己的免费图床? 1. 前言 对于写博客的朋友们来讲,图床这个东西一定不会陌生,而且在一定程度上也给大家造成过一定困扰。 对于不清楚这个东西的朋友,我就在这儿大概说一下图床是个啥东西。所谓图床,其实可以就相当于我们手机上的相册,不过他是在线的,而且是对大家开放的,大家都可以访问查看,但是编辑删除这些功能仅限于拥有者,就相当于用百度云分享的公开照片,你可以查看,也可以下载下来编辑,但是拥有权还是属于分享者。 那你可能会疑惑,那这个东西和写博客的我们有啥关系呢? 你想想,我们写博客,是不是有很多图片需要插入,我们这些博客要保留在本地的时候你可以预览到图片,但一旦你要把它发布到网上,这时候问题来了!发现图片上传失败,那是因为你本地的图片都是存在本地的,平台不会自动给你上传,那这个时候就凸显出图床的重要性了。当然了,如果你是直接在平台进行编辑,那着一点就不用担心了,基本平台都会自动给你上传到它自己的服务器。 有了图床,我们在本地写好博客之后,就能够任意复制到其他平台,不用担心图片丢失问题了。 今天的文章就是给大家分享一个搭建免费图床的教程,既是方便自己后续的复习,也希望对大家也有所帮助。 2. 准备工作 那么在正式开始之前,你需要提前准备以下东西: 一个 Github 账号 3. 搭建过程 这一部分就是正式开始大家过程了,准备好大干一场吧! 登录你的 Github 之后,创建一个新的仓库; 填写仓库先关资料,一般只需要选一个合适的仓库名,然后确保仓库为 public 其他的保持默认就好; 一般创建成功之后,会出现如下界面,至此,我们的图床算是创建好了,接下来就是如何上传图片了; 4. 上传图片 通过上面的步骤,我们的图床时搭建好了,但是通过传统的方法向 Github 上传图片太麻烦了,这里我们推荐使用一个开源图床工具 PicGo 来作为我们的图片上传工具; PicGo 的安装就不说了,去他的 官网 下载对应版本进行安装即可,我们主要讲讲如何用它来上传图片。安装后,打开软件其主页面如下: 接下来就是配置 PicGo 的过程了。 首先,我们先要去 Github 创建一个 token; 以此打开 Settings -> Developer settings -> Personal access tokens,最后点击 generate new token; 填写及勾选相关信息,然后点击 Genetate token 即可; token 生成,注意它只会显示一次,所以你最好把它复制下来到你的备忘录存好,方便下次使用,否则下次有需要重新新建; 配置 PicGo,依次打开 图床设置 -> Github 图床; 填写相关信息,最后点击 确定即可,要将其作为默认图床的话,点击设为默认图床; 上传图片,通过上传区上传即可(Ctrl V 或者将图片拖拽都可以),也可以通过快捷键的方式上传(默认上传键为 Ctrl + Shift + P); 5. 加速访问 大家可能会发现,我们上传到 Github 的图片有时候访问太慢了,有时候甚至直接加载不出来!那该咋办呢? 这时候我们就可以用 jsDelivr 进行免费加速,而设置的方法也很简单,只需要在我们 PicGo 图床配置中添加如下自定义域名即可; https://cdn.jsdelivr.net/gh/用户名/仓库名 比如我的就是 https://img.aiyo99.com/img 6. 图床推荐 除开用 Github 搭建的方式之后,我们也可以用 Gitee 进行搭建,搭建方式和本文大致相同。此外,我也推荐几个免费的图床给大家,大家可以根据自己的喜好进行选择; 路过图床 SM.MS Imgur 7. 总结 至此,我们的搭建免费图床的教程就到此结束了,总结一下主要有如下几部分: 准备一个 Github 账号; 搭建图床仓库; 上传图片设置; 加速访问; 免费图床推荐; 如果你对上面的部分有疑问,欢迎留言或者私信,我会在看到的第一时间回复你!

如何利用 Github 搭建自己的免费图床? 1. 前言 对于写博客的朋友们来讲,图床这个东西一定不会陌生,而且在一定程度上也给大家造成过一定困扰。 对于不清楚这个东西的朋友,我就在这儿大概说一下图床是个啥东西。所谓图床,其实可以就相当于我们手机上的相册,不过他是在线的,而且是对大家开放的,大家都可以访问查看,但是编辑删除这些功能仅限于拥有者,就相当于用百度云分享的公开照片,你可以查看,也可以下载下来编辑,但是拥有权还是属于分享者。 那你可能会疑惑,那这个东西和写博客的我们有啥关系呢? 你想想,我们写博客,是不是有很多图片需要插入,我们这些博客要保留在本地的时候你可以预览到图片,但一旦你要把它发布到网上,这时候问题来了!发现图片上传失败,那是因为你本地的图片都是存在本地的,平台不会自动给你上传,那这个时候就凸显出图床的重要性了。当然了,如果你是直接在平台进行编辑,那着一点就不用担心了,基本平台都会自动给你上传到它自己的服务器。 有了图床,我们在本地写好博客之后,就能够任意复制到其他平台,不用担心图片丢失问题了。 今天的文章就是给大家分享一个搭建免费图床的教程,既是方便自己后续的复习,也希望对大家也有所帮助。 2. 准备工作 那么在正式开始之前,你需要提前准备以下东西: 一个 Github 账号 3. 搭建过程 这一部分就是正式开始大家过程了,准备好大干一场吧! 登录你的 Github 之后,创建一个新的仓库; 填写仓库先关资料,一般只需要选一个合适的仓库名,然后确保仓库为 public 其他的保持默认就好; 一般创建成功之后,会出现如下界面,至此,我们的图床算是创建好了,接下来就是如何上传图片了; 4. 上传图片 通过上面的步骤,我们的图床时搭建好了,但是通过传统的方法向 Github 上传图片太麻烦了,这里我们推荐使用一个开源图床工具 PicGo 来作为我们的图片上传工具; PicGo 的安装就不说了,去他的 官网 下载对应版本进行安装即可,我们主要讲讲如何用它来上传图片。安装后,打开软件其主页面如下: 接下来就是配置 PicGo 的过程了。 首先,我们先要去 Github 创建一个 token; 以此打开 Settings -> Developer settings -> Personal access tokens,最后点击 generate new token; 填写及勾选相关信息,然后点击 Genetate token 即可; token 生成,注意它只会显示一次,所以你最好把它复制下来到你的备忘录存好,方便下次使用,否则下次有需要重新新建; 配置 PicGo,依次打开 图床设置 -> Github 图床; 填写相关信息,最后点击 确定即可,要将其作为默认图床的话,点击设为默认图床; 上传图片,通过上传区上传即可(Ctrl V 或者将图片拖拽都可以),也可以通过快捷键的方式上传(默认上传键为 Ctrl + Shift + P); 5. 加速访问 大家可能会发现,我们上传到 Github 的图片有时候访问太慢了,有时候甚至直接加载不出来!那该咋办呢? 这时候我们就可以用 jsDelivr 进行免费加速,而设置的方法也很简单,只需要在我们 PicGo 图床配置中添加如下自定义域名即可; https://cdn.jsdelivr.net/gh/用户名/仓库名 比如我的就是 https://img.aiyo99.com/img 6. 图床推荐 除开用 Github 搭建的方式之后,我们也可以用 Gitee 进行搭建,搭建方式和本文大致相同。此外,我也推荐几个免费的图床给大家,大家可以根据自己的喜好进行选择; 路过图床 SM.MS Imgur 7. 总结 至此,我们的搭建免费图床的教程就到此结束了,总结一下主要有如下几部分: 准备一个 Github 账号; 搭建图床仓库; 上传图片设置; 加速访问; 免费图床推荐; 如果你对上面的部分有疑问,欢迎留言或者私信,我会在看到的第一时间回复你! -

CDN配置方式(以腾讯云为例) 引入CDN的全称是Content Delivery Network,即内容分发网络。CDN是构建在现有网络基础之上的智能虚拟网络,依靠部署在各地的边缘服务器,通过中心平台的负载均衡、内容分发、调度等功能模块,使用户就近获取所需内容,降低网络拥塞,提高用户访问响应速度和命中率。CDN的关键技术主要有内容存储和分发技术。随着网民数量的急剧增长,以及网络攻击的成本降低,越来越多的网站需要通过CDN来加速并保护自己的网站。正文开始使用接入CDN,需要先在CDN控制台添加新域名,填写源站IP,并且获取域名cname记录值,并且于DNS解析处修改为CDN给出的cname记录值。之后,本地可以通过crtl+R打开运行,之后输入ping 域名 来确认自己的解析是否生效。缓存规则设置大部分静态加速CDN提供文件缓存的自定义选项,允许用户通过修改缓存时间来减少源站压力。注意:动态网站请不要使用"缓存所有文件",否则可能导致网站直接无法访问。在腾讯云CDN控制台,我们可以看到缓存配置→节点缓存过期配置 请注意,不要缓存后台目录,否则后台会出现问题 (typecho默认后台为/admin)这里给出一个示例,建议使用在个人博客等对静态文件更新不严格的网站。内容缓存时间全部0秒mp3;wav;wmv;rmi;aac7天jpg;jpeg.png;gif;bmp;webp;pcx7天js;css;txt;xml;shtml30天php;jsp;asp;aspx;html0秒*温馨提示:腾讯云CDN的缓存策略是越靠下优先级越高,如果您是其他CDN,请根据实际用户文档进行配置!如果博客存在视频、急速下载等功能,可以按需缓存。(这里强烈推荐动静分离、图站分离,主站与其他文件分开缓存,可以最大承担优化体验)HTTPS配置这是目前我在群里面发现萌新问的最多的问题,这里统一解答一下。首先,HTTPS证书在同一台服务器上,要么全部使用,要么全部不要使用,否则可能会导致源站IP泄露。配置HTTPS证书的方式通常有三种:①半程加密:在CDN处配置证书,用户访问之后会与CDN建立安全连接保障数据安全。②全程加密:CDN处、服务器处均有证书,用户访问之后与CDN,CDN与服务器之间均为安全链接。③严格加密:全程加密的基础上增加对证书的验证以保障数据绝对安全。(正常情况下无需开启,可能导致网站报错)如果要配置证书,不存在在服务器处配置证书后CDN处不配置,否则会出现报错,显示为CDN节点的默认证书。同时,如果CDN支持OCSP装订 HSTS强烈建议开启,前者可以提高速度,后者可以加强HTTPS安全性。减少损失大部分CDN为按量计费,可能会被恶意盗刷,以下给大家提供一些防攻击的CDN端策略。①CDN如有提供防CC功能直接打开即可,手动配置建议设置为3秒5次②CDN没有提供防CC功能(比如腾讯云):图站分离的情况下带宽封顶配置设置为2M,若出现频繁超限可以适当增加③IP访问限频配置:若主站完全不存图和静态文件,可以设置为20及以下,若有大量图片建议50+,出现加载不全可以适当增加④下行限速配置:腾讯云CDN下行限速限制的是单一节点,只要不是密集访问,一般不会造成影响,建议设置为256KB/s(换算之后约为2M带宽)补充说明使用CDN的时候,务必确认CDN稳定性,切莫贪便宜。出现任何问题可以工单询问客服,大厂一般都会解决。版权属于:何叶本文链接:https://www.onyi.net/archives/428.html

CDN配置方式(以腾讯云为例) 引入CDN的全称是Content Delivery Network,即内容分发网络。CDN是构建在现有网络基础之上的智能虚拟网络,依靠部署在各地的边缘服务器,通过中心平台的负载均衡、内容分发、调度等功能模块,使用户就近获取所需内容,降低网络拥塞,提高用户访问响应速度和命中率。CDN的关键技术主要有内容存储和分发技术。随着网民数量的急剧增长,以及网络攻击的成本降低,越来越多的网站需要通过CDN来加速并保护自己的网站。正文开始使用接入CDN,需要先在CDN控制台添加新域名,填写源站IP,并且获取域名cname记录值,并且于DNS解析处修改为CDN给出的cname记录值。之后,本地可以通过crtl+R打开运行,之后输入ping 域名 来确认自己的解析是否生效。缓存规则设置大部分静态加速CDN提供文件缓存的自定义选项,允许用户通过修改缓存时间来减少源站压力。注意:动态网站请不要使用"缓存所有文件",否则可能导致网站直接无法访问。在腾讯云CDN控制台,我们可以看到缓存配置→节点缓存过期配置 请注意,不要缓存后台目录,否则后台会出现问题 (typecho默认后台为/admin)这里给出一个示例,建议使用在个人博客等对静态文件更新不严格的网站。内容缓存时间全部0秒mp3;wav;wmv;rmi;aac7天jpg;jpeg.png;gif;bmp;webp;pcx7天js;css;txt;xml;shtml30天php;jsp;asp;aspx;html0秒*温馨提示:腾讯云CDN的缓存策略是越靠下优先级越高,如果您是其他CDN,请根据实际用户文档进行配置!如果博客存在视频、急速下载等功能,可以按需缓存。(这里强烈推荐动静分离、图站分离,主站与其他文件分开缓存,可以最大承担优化体验)HTTPS配置这是目前我在群里面发现萌新问的最多的问题,这里统一解答一下。首先,HTTPS证书在同一台服务器上,要么全部使用,要么全部不要使用,否则可能会导致源站IP泄露。配置HTTPS证书的方式通常有三种:①半程加密:在CDN处配置证书,用户访问之后会与CDN建立安全连接保障数据安全。②全程加密:CDN处、服务器处均有证书,用户访问之后与CDN,CDN与服务器之间均为安全链接。③严格加密:全程加密的基础上增加对证书的验证以保障数据绝对安全。(正常情况下无需开启,可能导致网站报错)如果要配置证书,不存在在服务器处配置证书后CDN处不配置,否则会出现报错,显示为CDN节点的默认证书。同时,如果CDN支持OCSP装订 HSTS强烈建议开启,前者可以提高速度,后者可以加强HTTPS安全性。减少损失大部分CDN为按量计费,可能会被恶意盗刷,以下给大家提供一些防攻击的CDN端策略。①CDN如有提供防CC功能直接打开即可,手动配置建议设置为3秒5次②CDN没有提供防CC功能(比如腾讯云):图站分离的情况下带宽封顶配置设置为2M,若出现频繁超限可以适当增加③IP访问限频配置:若主站完全不存图和静态文件,可以设置为20及以下,若有大量图片建议50+,出现加载不全可以适当增加④下行限速配置:腾讯云CDN下行限速限制的是单一节点,只要不是密集访问,一般不会造成影响,建议设置为256KB/s(换算之后约为2M带宽)补充说明使用CDN的时候,务必确认CDN稳定性,切莫贪便宜。出现任何问题可以工单询问客服,大厂一般都会解决。版权属于:何叶本文链接:https://www.onyi.net/archives/428.html -

腾讯云CDN第三方存储桶私有读写,纵享安全 引入在公网对对象存储进行读取,有公有读和私有读两个方式,但是由于CDN无法进行验证,导致如果非同一厂商支持内网验证的CDN环境下,必须使用公有读才可以正常从外网访问。最近腾讯云CDN的源站多了一个新选项第三方对象存储,控制台对此的注释是AWS S3和阿里云OSS。言下之意,就是腾讯云CDN支持私有访问第三方存储桶了。腾讯云的老用户都知道如果使用COS服务,可以通过CDN私有访问,防止有别的用户通过直接访问COS源站,忽略了CDN的简易防御,产生大量损失。而现如今腾讯云CDN将这个功能适配到第三方存储桶上,恰好解决了这个问题。本教程以阿里云OSS对接腾讯云CDN为例,简述如何使用该项功能~准备使用该项业务,需要先在第三方创建新的存储桶。新建的时候存储桶的读写权限(Bucket ACL)选择私有,已有存储桶的清选择低访问量的时段进行操作避免影响用户体验。AccessKey的获取与使用创建完私有存储桶之后,我们需要获取AccessKey ID和AccessKey Secret。由于AccessKey拥有账户的全部权限,所以不建议直接将主账号的AccessKey作为对接CDN的AccessKey。阿里云用户可以通过RAM 访问控制创建新的子账户,具体命名规则参照用户文档。需要给相应的子账户授权AliyunOSSReadOnlyAccess的权限策略名称,该权限是只读访问对象存储服务(OSS)的权限。因为不需要用到编辑,只需要只读权限,因此不建议给对应子账户授权太多内容避免出现风险。对接腾讯云CDN一切创建好之后,进入腾讯云CDN控制台,选择添加域名,源站选择第三方存储桶,源站地址填写对象存储的外网访问地址。然后勾选私有存储桶访问,填写刚刚获取的子账户AccessKey ID和AccessKey Secret然后点击确认。缓存策略及问题检查对于动静分离和图站分离的站长,建议直接缓存全站30天,当静态文件出现变更时,再到控制台进行刷新,这样可以大量减少对象存储的计费。如果出现文件加载异常,建议先把存储桶改成公有读私有写,之后关闭私有访问,若依旧存在问题则为对象存储/CDN配置不当。若问题解决,建议检查AccessKey有效性和权限。结语腾讯云CDN居然可以推出此项功能是我没想到,相比别家自己只能对接自己的对使用多家云厂商产品的用户更加友好。也希望别的厂商能尽快推出类似功能。版权属于:何叶本文链接:https://www.onyi.net/archives/432.html

腾讯云CDN第三方存储桶私有读写,纵享安全 引入在公网对对象存储进行读取,有公有读和私有读两个方式,但是由于CDN无法进行验证,导致如果非同一厂商支持内网验证的CDN环境下,必须使用公有读才可以正常从外网访问。最近腾讯云CDN的源站多了一个新选项第三方对象存储,控制台对此的注释是AWS S3和阿里云OSS。言下之意,就是腾讯云CDN支持私有访问第三方存储桶了。腾讯云的老用户都知道如果使用COS服务,可以通过CDN私有访问,防止有别的用户通过直接访问COS源站,忽略了CDN的简易防御,产生大量损失。而现如今腾讯云CDN将这个功能适配到第三方存储桶上,恰好解决了这个问题。本教程以阿里云OSS对接腾讯云CDN为例,简述如何使用该项功能~准备使用该项业务,需要先在第三方创建新的存储桶。新建的时候存储桶的读写权限(Bucket ACL)选择私有,已有存储桶的清选择低访问量的时段进行操作避免影响用户体验。AccessKey的获取与使用创建完私有存储桶之后,我们需要获取AccessKey ID和AccessKey Secret。由于AccessKey拥有账户的全部权限,所以不建议直接将主账号的AccessKey作为对接CDN的AccessKey。阿里云用户可以通过RAM 访问控制创建新的子账户,具体命名规则参照用户文档。需要给相应的子账户授权AliyunOSSReadOnlyAccess的权限策略名称,该权限是只读访问对象存储服务(OSS)的权限。因为不需要用到编辑,只需要只读权限,因此不建议给对应子账户授权太多内容避免出现风险。对接腾讯云CDN一切创建好之后,进入腾讯云CDN控制台,选择添加域名,源站选择第三方存储桶,源站地址填写对象存储的外网访问地址。然后勾选私有存储桶访问,填写刚刚获取的子账户AccessKey ID和AccessKey Secret然后点击确认。缓存策略及问题检查对于动静分离和图站分离的站长,建议直接缓存全站30天,当静态文件出现变更时,再到控制台进行刷新,这样可以大量减少对象存储的计费。如果出现文件加载异常,建议先把存储桶改成公有读私有写,之后关闭私有访问,若依旧存在问题则为对象存储/CDN配置不当。若问题解决,建议检查AccessKey有效性和权限。结语腾讯云CDN居然可以推出此项功能是我没想到,相比别家自己只能对接自己的对使用多家云厂商产品的用户更加友好。也希望别的厂商能尽快推出类似功能。版权属于:何叶本文链接:https://www.onyi.net/archives/432.html